Два года назад Microsoft представила первые компьютеры с Windows «Copilot+», которые получили эксклюзивные функции для работы с нейропроцессорами (NPU) в новых мобильных чипах. Эти NPU позволяют запускать ИИ-задачи локально, а не в облаке, что теоретически повышает безопасность и конфиденциальность.

Уязвимая история Recall

Одной из первых функций Copilot+ стала Recall. Она отслеживает всю активность на ПК, постоянно делая скриншоты, чтобы помочь пользователю вспомнить прошлые действия. Однако в изначальной реализации Recall не была безопасной: все скриншоты и база данных действий хранились на диске в незашифрованном виде. Это позволяло любому, кто получил доступ к компьютеру, извлечь недели или даже месяцы конфиденциальных данных.

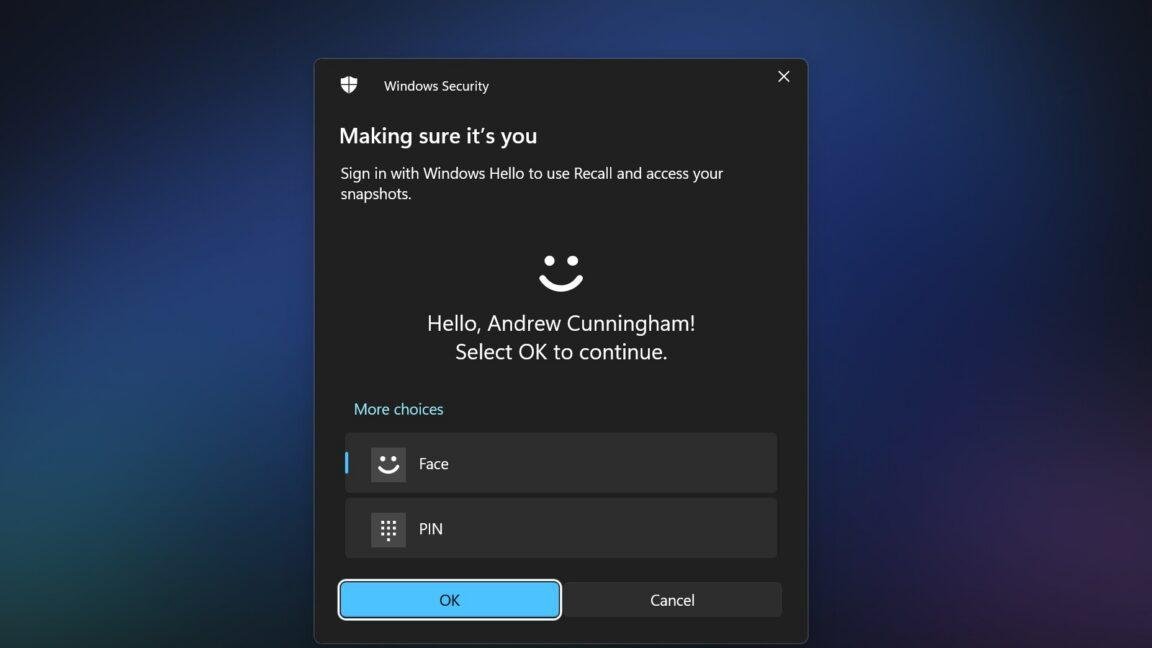

После публикации критики от журналистов и специалистов по безопасности Microsoft отложила запуск Recall почти на год и серьёзно доработала защиту. Теперь все локальные данные шифруются, а для их просмотра требуется аутентификация через Windows Hello. Система стала лучше определять и исключать из базы финансовую информацию, а сама функция по умолчанию отключена.

Слабое звено в цепи

Проблема, описанная разработчиком Хагеной на странице проекта TotalRecall в GitHub, заключается не в защите самой базы данных Recall, которую он называет «несокрушимой». Проблема в процессе под названием AIXHost.exe, которому система передаёт данные Recall после успешной аутентификации пользователя. Этот процесс не имеет тех же уровней защиты.

«Хранилище надёжно, — пишет Хагена. — А вот грузовик для доставки — нет».

Как работает инструмент

Утилита TotalRecall Reloaded использует исполняемый файл для внедрения DLL-библиотеки в процесс AIXHost.exe. Это можно сделать без прав администратора. Затем инструмент работает в фоновом режиме и ждёт, пока пользователь откроет Recall и пройдёт аутентификацию с помощью Windows Hello. После этого утилита может перехватывать скриншоты, распознанный текст (OCR) и другие метаданные, которые Recall отправляет в AIXHost.exe. Этот процесс может продолжаться даже после закрытия окна Recall.

«Безопасное окружение VBS ничего не расшифрует без Windows Hello, — объясняет Хагена. — Наш инструмент это не обходит. Он заставляет пользователя сделать это, незаметно сопровождает его или просто ждёт, когда пользователь пройдёт аутентификацию».

Некоторые операции, такие как захват последнего скриншота Recall, получение отдельных метаданных о базе данных или полное её удаление, можно выполнить и без аутентификации Windows Hello. После успешной аутентификации инструмент получает доступ как к новым, так и к ранее записанным в базу данным.

Официальная позиция Microsoft

Microsoft заявила, что не считает обнаружение Хагены уязвимостью и не планирует её исправлять. Разработчик сообщил о своих находках в Центр реагирования на угрозы безопасности Microsoft 6 марта, а 3 апреля компания официально классифицировала отчёт как «не уязвимость».

Независимо от формального статуса, функция Recall по-прежнему представляет потенциальный риск для конфиденциальности пользователей.